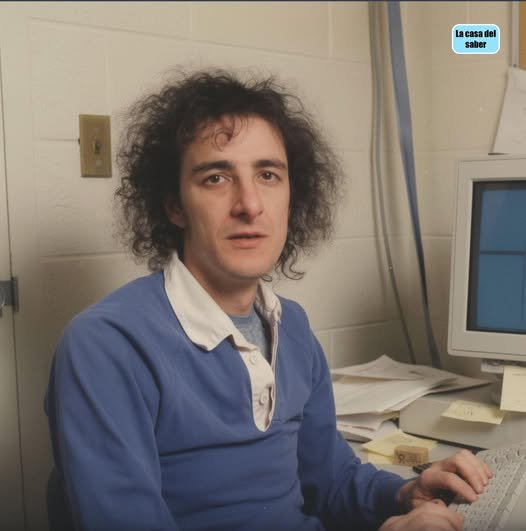

Juan Carlos Diez

26 de diciembre de 2025

Fuente: Facebook – La Casa del Saber

Un error de 75 centavos dejó al descubierto una red de espionaje de la Guerra Fría — porque un hombre se negó a soltarlo

Fueron setenta y cinco centavos.

No setenta y cinco dólares.

No setenta y cinco mil.

Setenta y cinco centavos.

Nueve segundos de tiempo de computadora.

Y le molestó lo suficiente como para cambiar la historia.

Agosto de 1986. Lawrence Berkeley National Laboratory. California. Clifford Stoll ni siquiera quería estar ahí.

Era astrónomo, formado para diseñar óptica de telescopios y estudiar estrellas lejanas. Pero su financiación se había agotado y, para no perderlo del todo, el laboratorio lo reasignó al sótano.

El centro de cómputo. Se sentía como un destierro.

Dos días después de empezar, su jefe entró con un montón de reportes contables.

“Hay una discrepancia”, dijo. “Setenta y cinco centavos”.

La mayoría se habría reído. Lo habría redondeado. Habría seguido. Stoll no.

Había algo que no le cuadraba. Empezó a revisar los registros. Y entonces lo vio. Una cuenta se había usado sin que se registrara el cobro.

Un acceso no autorizado. Peor aún: la contraseña había sido cambiada. Eso significaba que el intruso tenía privilegios de superusuario.

El mismo acceso que un administrador del sistema. Eso no era una broma. Eso era grave. Stoll pudo haber cerrado la cuenta y listo. Pero la curiosidad se impuso.

En un viernes silencioso, cuando el laboratorio se vaciaba para el fin de semana, armó algo demencial. Reunió 50 terminales, “prestadas” de los escritorios de sus compañeros. Y luego las conectó físicamente, cada una, a una línea telefónica entrante distinta.

Si el intruso marcaba para entrar, Stoll sabría exactamente qué línea estaba usando. Funcionó. Y lo que descubrió lo mantuvo despierto durante los diez meses siguientes.

El hacker no estaba cerca. La conexión rebotaba por redes de enrutamiento de larga distancia. Stoll la siguió hasta sistemas enlazados con un contratista de defensa en McLean, Virginia — a pocos kilómetros de la sede de la CIA.

Y entonces llegó el momento en que se le heló el estómago.

A través de una ruidosa impresora, Stoll vio al hacker en tiempo real — usando las computadoras de Berkeley como trampolín para entrar en sistemas militares de Estados Unidos. Una base tras otra. El hacker buscaba palabras clave: “nuclear”. “satélite.” “SDI.”

La Iniciativa de Defensa Estratégica — el plan de escudo antimisiles de Reagan, apodado “Star Wars”.

Esto no era curiosidad. Esto era espionaje. Stoll llamó al FBI. “Están robando datos militares”, dijo. El FBI hizo una sola pregunta. “¿Cuánto dinero se perdió?” “Setenta y cinco centavos”. No les interesó.

Llamó a la CIA. Luego a la NSA. Luego a la Fuerza Aérea. La misma respuesta. El hackeo era demasiado nuevo.

Nadie sabía quién tenía jurisdicción. Y oficialmente no se reconocían intrusiones en sistemas clasificados. Y setenta y cinco centavos no asustaban a nadie. A nadie… excepto a Stoll. Así que se quedó. Noche tras noche. Durmiendo en el suelo. Viviendo de comida de máquinas expendedoras. Viendo al hacker explorar sistemas, robar archivos de contraseñas, sembrar programas maliciosos y desaparecer antes de que alguien más lo notara.

Él notó otra cosa. El hacker era más activo cerca del mediodía, hora del Pacífico. Lo que significaba… noche en Europa.

Con ayuda de ingenieros de telecomunicaciones y redes, Stoll siguió el rastro de las llamadas mientras saltaban de un sistema a otro para ocultar su origen. Y al final, la señal apuntó a un lugar inesperado. Alemania Occidental. En concreto: Hannover.

Pero Stoll todavía tenía un problema. El hacker no se quedaba conectado el tiempo suficiente para que las autoridades alemanas localizaran el punto exacto. Así que Stoll hizo lo que se volvería legendario. Puso una trampa. Creó un señuelo. Un “departamento” falso en Berkeley que supuestamente trabajaba en investigación relacionada con la SDI. Una secretaria ficticia llamada Barbara Sherwin. Documentos falsos, llenos de jerga burocrática convincente sobre defensa antimisiles. Totalmente inútiles. Pero parecía clasificado.

El hacker no pudo resistirse. Se quedó conectado más tiempo. Lo suficiente. La línea fue rastreada hasta una vivienda en Hannover. Dentro estaba Markus Hess. Y no estaba solo. Hess formaba parte de un grupo de hackers que vendía información robada — militar e industrial — a la inteligencia soviética.

Durante ese periodo, se infiltraron en cientos de sistemas en Estados Unidos. Robaron información sobre:

• satélites

• semiconductores

• aeronaves

• tecnología espacial

Y entregaron datos a contactos vinculados con la esfera soviética en Berlín Oriental. Pago: decenas de miles de dólares. Espionaje de Guerra Fría — destapado por un hombre que perseguía unas monedas.

En 1987, las autoridades alemanas arrestaron a Hess. Años después, Stoll viajó a Alemania y testificó durante varios días. Hess y otros implicados fueron condenados por espionaje. Las sentencias fueron leves — en gran parte, penas suspendidas. Los hackers sonreían.

Un conspirador, Karl Koch, no llegó al juicio. Fue hallado muerto, quemado, en un bosque. El dictamen oficial: suicidio. Quedaron dudas. Stoll volvió a casa y escribió un libro. The Cuckoo’s Egg. Se convirtió en un superventas. PBS lo adaptó en un documental: The KGB, the Computer, and Me.

Su investigación se volvió uno de los primeros grandes casos de ciberseguridad. Las técnicas que improvisó — monitoreo de registros, rastreo de redes, señuelos — se convirtieron en bases de la informática forense moderna.

Y todo empezó porque un astrónomo se negó a ignorar setenta y cinco centavos.

Esa es la lección.

A veces el mal no se anuncia con explosiones ni sirenas. A veces se cuela en silencio… por nueve segundos… y espera que a nadie le importe lo suficiente como para mirar.

A Clifford Stoll sí le importó. Y porque tiró de ese hilo diminuto, una red entera se deshizo. La historia no cambió por dinero. Cambió por atención. Porque un hombre se negó a decir:

“Seguro no es nada.”